渗透测试爆破密码字典生成

渗透测试的过程中经常需要爆破密码,比如网站后台密码,ssh密码等等,目前大部分网站的密码已经不会使用弱口令密码了,123456这种密码在正式的网站中几乎没有,那么如何高效率爆破?

这个时候就需要我们生成定制化的密码字典,比如说教务处的网站后台密码可能是jwc123456,但是一般的字典里肯定不会有这种密码,所以就需要我们定制出来,我们规定密码的前三位是jwc然后后面是6位的数字,然后进行爆破,即可获得密码。现在我们学的就是如何生成定制的密码字典

使用kali系统,它自带crunch这个命令

这个命令的参数有

min设定最小字符串长度(必选)

max设定最大字符串长度(必选)

-o将生成的字典保存在指定文件

-t指定密码输出的格式

-p指定元素组合

特殊字符

%代表数字

^代表特殊符号

@代表小写字母

,代表大写字母

操作方法

1

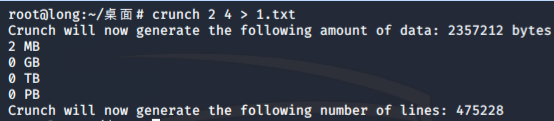

crunch 2 4 > 1.txt生成以26个字母为元素,最小两位最大四位的组合,重定向保存到1.txt的文件中(2和4就是最小和最大字符串长度)

1

crunch 7 7 -t admin%% > 2.txt生成以admin字符开头的,后面两位为数字的7位数字典,重定向保存到2.txt文件中

1

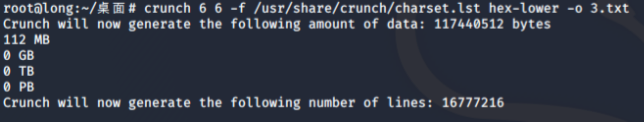

crunch 6 6 -f /usr/share/crunch/charset.lst hex-lower -o 3.txt指定库文件中的hex-lower模板去生成六位的字典,保存在3.txt文件中(这个文件可以直接用tab键补全,不需要手动打完)

(这里发现我们没有使用重定向符号”>”来保存,而是-o保存,这俩作用是相同的)

1

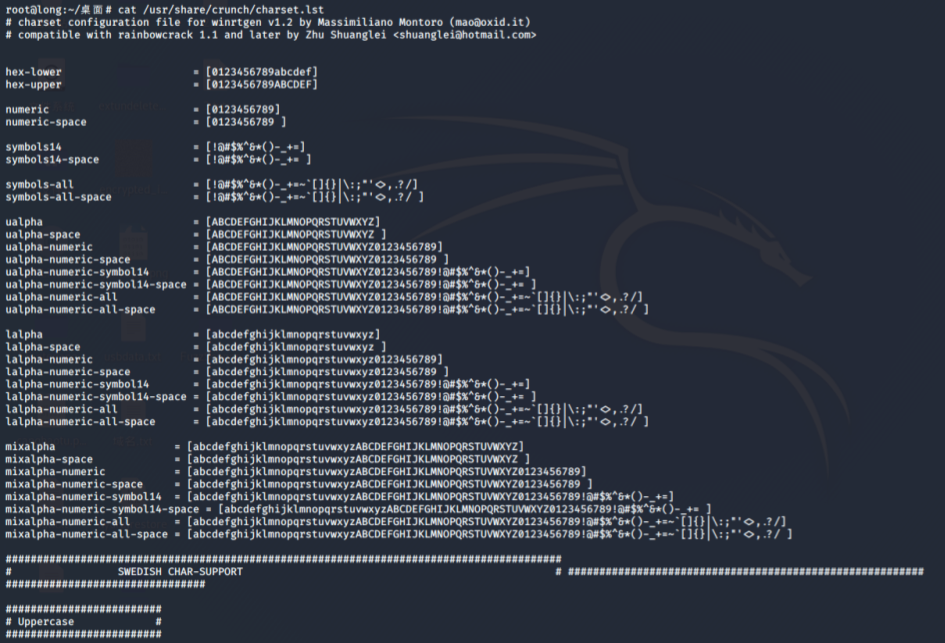

cat /usr/share/crunch/charset.lst查看库文件

可以看到这里面都是模板

1

crunch 6 6 0123456789 -o 5.txt生成六位数的数字字典(用我们指定的0-9生成字典)

1

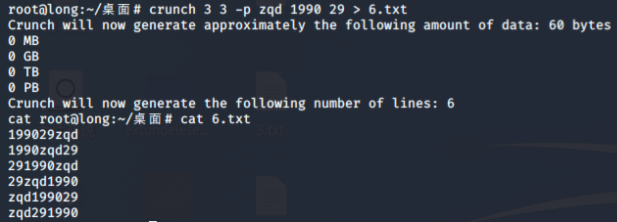

crunch 3 3 -p zqd 1990 29 >6.txt生成zqd和1990和29组合的字典

本博客所有文章除特别声明外,均采用 CC BY-SA 4.0 协议 ,转载请注明出处!